Zmierzch bezpiecznych bramek dla poczty E-mail? Gartner Market Guide for Email Security.

Bez paniki, sektor Secure Email Gateway ma się obecnie całkiem nieźle. Niemniej… gdy magazyn Fortune prowadził badanie na temat poczty e-mail, 90% ankietowanych organizacji posiadało serwer poczty lokalnie. Co się zmieniło od tamtego czasu? Przede wszystkim oferta w zakresie chmurowej poczty e-mail.

Dziś migracja serwera pocztowego do chmury nie tylko upraszcza jego utrzymanie i administrację – jest też nierzadko efektywna kosztowo. Szczególnie jeżeli Twoja poczta e-mail jest częścią większej usługi jak Office365 czy G-Suite.

A jak to wpływa na bezpieczeństwo?

Gdy wszystkie zasoby pocztowe przechowywane były lokalnie, bezpieczeństwo zapewniała „bramkę” – Secure Email Gateway. Jest to niezależny serwer proxy wdrożony na zasadzie „next-hop”, który nakładał i egzekwował zasady bezpieczeństwa w ruchu pocztowym. Zmienia się to wraz z migracją do chmury – gdzie część rozwiązań bezpieczeństwa jest zapewniana natywnie przez dostawcę. Rośnie adopcja dostawców poczty elektronicznej w chmurze (Microsoft i Google), którzy zapewniają wbudowane funkcje higieny poczty elektronicznej. Zarówno Google jak i Microsoft zapewniają podstawowe możliwości higieny poczty elektronicznej, w tym:

- Blokowanie wiadomości e-mail od znanych złych nadawców

- Skanowanie załączników za pomocą AV

- Blokowanie e-maili z wiadomymi złymi adresami URL

- Analiza treści w celu identyfikacji spamu

Według raportu Gartnera – do 2023 r. co najmniej 40% wszystkich organizacji będzie korzystać z wbudowanych funkcji ochrony od dostawców poczty elektronicznej w chmurze zamiast z bezpiecznej bramy poczty elektronicznej (SEG), w 2020 było to 27%.

Migracja do chmury zmieniła technologie bezpieczeństwa…

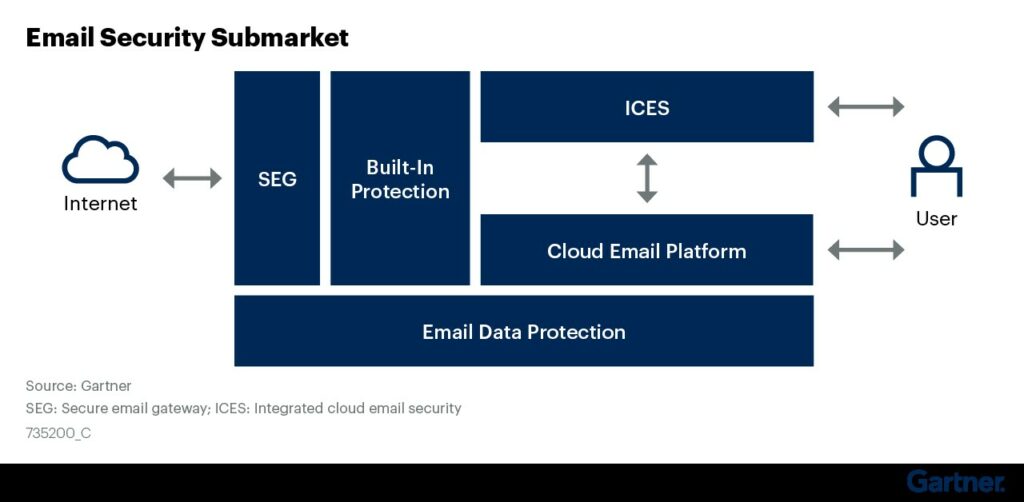

Obecnie Gartner definiuje 3 oddzielne obszary technologii chroniących komunikację pocztową – niezależnie od tego czy serwer pocztowy wdrożono lokalnie czy w chmurze.

- Secure Email Gateway: bramka w postaci urządzeń lokalnych, wirtualnych lub usług w chmurze. SEG przetwarzają i filtrują ruch SMTP i wymagają od organizacji zmiany rekordu MX, aby wskazywał na SEG.

- Integrated Cloud Email Security: Zaawansowane funkcje bezpieczeństwa poczty elektronicznej są coraz częściej wdrażane jako zintegrowane rozwiązania bezpieczeństwa poczty w chmurze, a nie jako brama. Rozwiązania te wykorzystują dostęp API do dostawcy usług poczty elektronicznej w chmurze, aby analizować zawartość wiadomości e-mail bez konieczności zmiany rekordu Mail Exchange (MX). Zintegrowane rozwiązania wykraczają poza zwykłe blokowanie znanych złych treści i zapewniają podpowiedzi dla użytkowników, które mogą pomóc we wzmocnieniu szkolenia w zakresie świadomości bezpieczeństwa, a także zapewnić wykrywanie zagrożonych kont wewnętrznych. Początkowo rozwiązania te są wdrażane jako uzupełnienie istniejących rozwiązań bramowych, ale coraz częściej połączenie natywnych możliwości dostawców poczty elektronicznej w chmurze oraz ICES

To połączenie coraz częściej zastępuje tradycyjne SEG.

- Email Data Protection: najczęściej dodają szyfrowanie w celu śledzenia i zapobiegania nieautoryzowanemu dostępowi do treści wiadomości e-mail przed lub po jej wysłaniu. EDP może również pomóc w zapobieganiu przypadkowej utracie danych z powodu błędnego skierowania odbiorców. EDP historycznie było albo częścią rozwiązania klasy DLP albo SEG. Jednak wraz z rozwojem rynku ewoluuje w oddzielną technologię bądź część ICES.

Biorąc pod uwagę powyższe – Gartner wyszedł liderom bezpieczeństwa IT naprzeciw, z następującymi rekomendacjami:

- Rozważ adopcję rozwiązań bezpieczeństwa poczty elektronicznej, które wykorzystują technologię antyphishingową opartą na ML i AI do ochrony przed BEC (Business Email Compromise), aby analizować historię konwersacji w celu wykrycia anomalii.

- Uwzględnij rozwiązania ICES oparte na API podczas oceny rozwiązań bezpieczeństwa poczty elektronicznej. Prostota oceny i dodatkowa widoczność ruchu wewnętrznego i innych kanałów komunikacji pomoże zmniejszyć ryzyko.

- Inwestuj w edukację użytkowników i wdrażaj standardowe procedury operacyjne dotyczące obsługi transakcji finansowych i wrażliwych danych, które są często celem ataków podszywania się. Wzmocnij to szkolenie za pomocą kontekstowych banerów i podpowiedzi, aby pomóc w edukacji użytkowników.

- Włączenie zdarzeń związanych z pocztą elektroniczną do szerszej strategii XDR lub SIEM/SOAR poprzez wybór dostawców, którzy posiadają integrację z tymi narzędziami bezpieczeństwa poprzez API (szybsza reakcja).

- Najpopularniejszą praktyką jest wciąż używanie DMARC w celu ochrony przed atakami typu domain spoofing.

- Nie polegaj na poczcie elektronicznej jako sposobie przeprowadzania bezpiecznych transakcji i udostępniania wrażliwych danych. Mityguj ryzyko poprzez wdrożenie rozwiązań do ochrony danych.

Jeżeli chciałbyś zgłębić szczegóły dotyczące przyszłości bezpieczeństwa Twojej komunikacji email – zapraszamy do kontaktu!